NCache Zustands- und Leistungsüberwachung

Aufgezeichnetes Webinar

Von Ron Hussain

Dieses Video-Webinar ist eine umfassende Einführung in die Optionen und Tools, die für einen optimalen Zustand Ihrer laufenden Anwendungen verfügbar sind NCache.

Sie erfahren mehr über Gesundheitswarnungen und Leistungsoptionen für beide NCache Server und NCache Auftraggeber (Anwendungsseite), konkret:

- NCache Funktionen für Gesundheitswarnungen: Übersicht und deren Verwendung

- NCache Leistungsüberwachung: Überblick und Möglichkeiten

- Die integrierten Tools zur Gesundheits- und Leistungsüberwachung

- NCache Überwachung über Betriebssystemressourcen (Windows).

- NCache Überwachung durch Tools von Drittanbietern

- So debuggen Sie NCache Gesundheits- und Leistungsprobleme

Das Thema, das wir heute ausgewählt haben, ist NCache Gesundheits- und Leistungsüberwachung. Im Grunde werde ich darin verschiedene Überwachungsoptionen behandeln NCache In diesem speziellen Webinar werde ich es auf zwei verschiedene Arten angehen. Ich werde über gesundheitsbezogene Optionen sprechen, die Sie nutzen können, und dann über die Leistungsüberwachung und das betrifft auch die Anwendungsleistung NCache serverseitige Leistung. Das ist ein NCache basierendes Thema, daher gehe ich davon aus, dass Sie bereits einige Details darüber wissen NCache Ich werde auch einige grundlegende Details mitteilen, aber die Agenda des heutigen Webinars besteht darin, dass wir uns mit einem bestimmten Thema befassen. Es geht um NCache und ich werde es enthüllen NCache Funktionen in Bezug auf Gesundheits- und Leistungsüberwachung.

NCache Einsatz

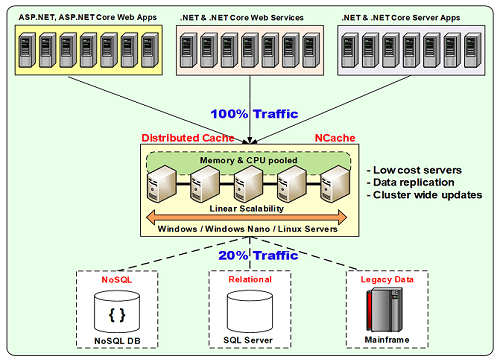

In Ordnung! Also, zunächst einmal ein Ausgangspunkt NCache Einsatz. Wie gesagt, ich würde davon ausgehen NCache ist bereits eingerichtet, aber wenn nicht, handelt es sich um eine typische Bereitstellung für NCache.

Wir haben eine Serverschicht, auf der sich mehrere Server befinden, und dann haben wir eine Anwendungsschicht, die tatsächlich in einem Client-Server-Modell eine Verbindung dazu herstellt. Sie könnten also eine separate Caching-Ebene verwenden, bei der Server für das Caching reserviert sind und Ihre Anwendungen dann auf ihrer eigenen jeweiligen Ebene ausgeführt werden können. Dies können ASP.NET-Webanwendungen, Webformulare oder MVC, ASP.NET-Webdienste oder Java-Webdienste, WCF oder andere sein, oder es können Back-End-Serveranwendungen sein, zu denen alle eine Verbindung herstellen NCache. Wann immer Sie also eine solche Bereitstellung in der Hand haben, woher kommt das Caching? NCache und dann stellen Ihre Anwendungen eine Verbindung her NCache, könnte es mehrere Fragen dazu geben, was zwischengespeichert wird? Wie hoch ist der Durchsatz? Was sind die Leistungsmatrizen? Wie hoch ist der Leistungsgewinn bei unterschiedlichen Objektgrößen oder gibt es Probleme? Wie kann ich das debuggen?

Das ist also alles, was ich heute behandeln werde. Ich werde über verschiedene Protokolle und verschiedene gesundheitsbezogene Ereignisse sprechen, die Sie in Bezug auf den Gesundheitszustand erfassen und zwischenspeichern können. Ich werde über verschiedene Debug-Protokolle sprechen, die Sie einrichten können, und darüber hinaus werde ich Ihnen auch einen Leistungsvergleich geben, sodass all dies in diesem Webinar gebündelt ist. Es wird viel kommen und alles ist praktisch.

NCache Serveranforderungen

Lassen Sie uns ohne weitere Verzögerungen tatsächlich beginnen, und das ist NCache Serveranforderungen. Wir behandeln dies normalerweise in unseren regelmäßigen Demos und Webinaren. Es sind also 8 Kerne oder mehr, das ist die empfohlene Mindestkonfiguration NCache aber man könnte auch mehr Kerne haben. Der Arbeitsspeicher beträgt je nach Anwendungsfall 16 GB oder mehr. Es wird auch in allen Windows-Umgebungen unterstützt NCache Was den Serverteil betrifft, wird die Verwendung von 2012 oder 2016 empfohlen, es kann jedoch auch auf älteren Versionen wie dem Betriebssystem 2008, .NET 4.0 oder höher, 4.6.1 oder 4.6.2 oder 4.5 funktionieren. Das wird am häufigsten verwendet. Und, remote clients können wieder auf jedem Framework in jeder Windows-Umgebung ausgeführt werden. Alle 32-Bit- und 64-Bit-Umgebungen werden ebenfalls unterstützt.

Einrichtungsumgebung

Nachdem dies gesagt ist, werde ich schnell loslegen und damit beginnen. Ich werde schnell eine Demoumgebung erstellen und dafür zwei Knoten und ein paar Clients verwenden, um eine Verbindung dazu herzustellen. Und auch hier würde ich davon ausgehen, dass ich nicht viele Details darüber preisgeben würde, wie ein Cache erstellt wird, welche Konfigurationen es gibt und welche Topologien es gibt. Ich gehe davon aus, dass Sie dieses Detail bereits kennen. Wenn Sie dies nicht tun, finden Sie in diesem Fall bitte unsere Architektur-Webinare oder Architekturdemos, die wir jeden Monat im Rahmen dieser durchführen NCache oder im Rahmen unserer Technologie-Webinare.

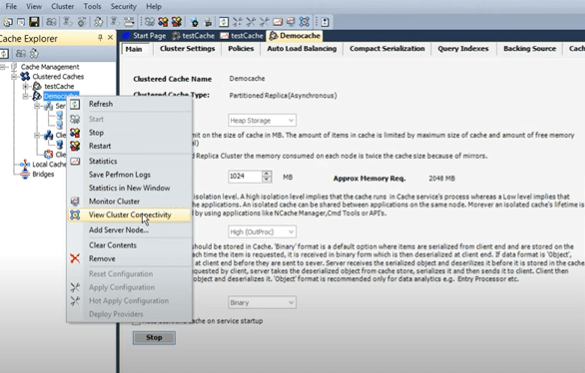

Daher verwende ich die ASP.NET-Webanwendung sowie eine Konsolenanwendung, die mit der Installation geliefert wird NCache Das ist es also, was ich im Sinn habe. Das ist also im Grunde das, was ich schnell tun werde, um damit anzufangen. Ich melde mich bei meiner Entwicklungsumgebung an. Es gibt einen Cache, den ich bereits konfiguriert habe, also erstelle ich einfach ein neues Projekt und dann erstellen Sie die Caches. Also erstelle ich einfach einen Demo-Cache und diesen Cache verwende ich für alle leistungs- und zustandsbezogenen Überwachungsaspekte von NCache. Ich wähle den Partitionsreplikat-Cache, das ist unser beliebtester Cache, daher würde ich empfehlen, dass Sie auch diesen wählen und dann „asynchron“, das ist der Replikationsmodus zwischen Servern, und wieder „demo1“ und „demo2“.

Alle diese Schritte sind ausführlich in unseren bestehenden Webinaren und Demos dokumentiert, die Sie auf unserer Website einsehen können. Auf diese Weise geben Sie also den TCP-Port des Servers für die Kommunikation und dann die Größe des Cache-Clusters an. Ich denke darüber nach, benachrichtigt zu werden, wenn der Cache voll ist, und wie ich darauf reagieren soll. Und ich werde die Räumungen vorerst einfach deaktivieren oder sie einfach aktiviert lassen. Eigentlich sollten wir es ausschalten, denn ich würde tatsächlich zeigen, wie ein Cache voll wird und was in diesem Szenario benötigt wird. Räumungen sind eine Möglichkeit, wenn der Cache voll ist, automatisch Platz für die neuen Elemente zu schaffen, indem einige Elemente aus dem Cache entfernt werden. Machen wir das also nicht, wählen Sie „Fertig stellen“ und schon ist unser Cache erstellt.

Ich füge hier schnell meine Box als Client hinzu, bei der es sich um meinen persönlichen Computer handelt. Ich muss prüfen, ob NCache ob der Dienst gestartet wurde oder nicht. Ich habe mit den Umgebungen herumgespielt, also haben Sie bitte etwas Geduld. Vielleicht... ja, es hat angefangen, also denke ich, dass es auch hinzugefügt wurde, also alles klar! Also, fangen wir tatsächlich an. Unsere Umgebung ist also eingerichtet. Ignorieren Sie den Test-Cache vorerst, da ich damit herumgespielt habe. Konzentrieren Sie sich einfach auf den Demo-Cache. Ich habe darauf geklickt. Sie können es im rechten Bereich sehen. Dies sind alle Einstellungen für diesen speziellen Cache. Es hat noch nicht begonnen. Also werde ich das schnell starten, damit beide Server gestartet werden. Wenn Sie einfach die Startschaltfläche von hier oder von hier aus verwenden, wird tatsächlich der Cache auf allen Caching-Servern gestartet. Und als Nächstes beginne ich tatsächlich mit einigen grundlegenden Schritten; Woher wissen Sie, dass Ihr Cache gestartet ist? Woran erkennt man, dass es gesund ist und ob es Aktivität zeigt? Das sind also einige grundlegende Schritte, die wir jetzt unternehmen und dann darauf aufbauen. Wir werden darin vorankommen, indem wir es auf einige umfangreiche und einige fortgeschrittene Stufen bringen.

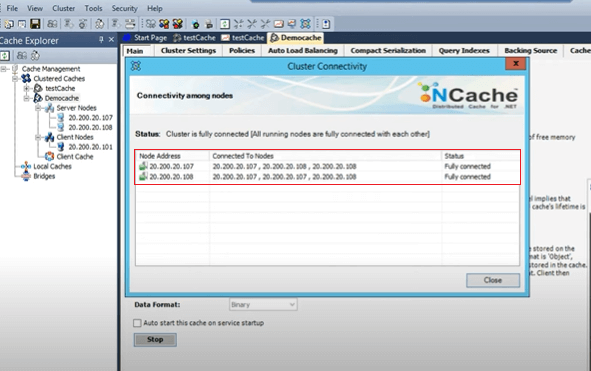

Der Cache wurde also als erster Schritt gestartet, den Sie über den Manager oder über die Befehlszeile verwenden können. Übrigens kann dies alles auch über die Befehlszeile erfolgen, es handelt sich also nicht nur um die GUI-Tools. Es gibt Befehlszeilentools, die im Vergleich zur GUI gleich gut ausgestattet sind. Ich klicke mit der rechten Maustaste und öffne ein Feld zum Anzeigen der Cluster-Konnektivität, um den Zustand des Cache-Clusters zu überprüfen.

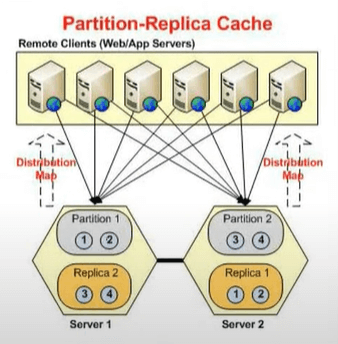

Das gibt mir tatsächlich eine Vorstellung vom vollständig verbundenen Status. Jeder Server verfügt über einen aktiven und einen Backup-Server. Lassen Sie mich Ihnen ganz schnell ein Diagramm zeigen. Da ich eine Topologie gewählt habe, haben wir diesen Partitionsreplikat-Cache und eine Architektur besteht darin, dass es eine aktive Partition gibt, in der es existiert, und dann eine passive Partition, in der Repliken eines anderen Dienstes verwaltet werden.

Die aktive Rückseite von Server eins ist also für Server zwei geöffnet und die aktive Sicherung von Server zwei für einen. Das sind Aktive, das sind Passive. Diese werden nur aktiv und das geht runter, oder? Wenn dies also ausfällt, wird es aktiv, und wenn es ausfällt, wird das Backup aktiv. Jeder Server hat also zwei Partitionen. Wir haben zwei Server, wir hätten vier Partitionen und genau das sehen Sie hier.

So ist einer mit seinem eigenen Backup verbunden, andere Server sind aktiv und der andere Service-Backup. Und Server zwei ist mit seinem eigenen 107 verbunden, dem anderen Server, dem Backup des anderen Servers und seinem eigenen Backup. Sie wissen, dass es in einem zunehmenden Muster verläuft und auch vollständig miteinander verbunden ist. Wenn Sie es sehen, möchte ich Ihnen jetzt einige Details mitteilen. Die Statusmeldung lautet möglicherweise nicht oder nur teilweise verbunden oder der Cache-Dienst wurde nicht gestartet. All dies bedeutet, dass ein Problem mit dem Cache-Cluster vorliegt. Solange Sie also nicht den Status „Vollständig verbunden“ sehen, ist Ihr Cache nicht ordnungsgemäß gestartet. Das ist also der erste Baupunkt. Wenn Sie mit der Erstellung eines Caches beginnen, stellen Sie sicher, dass Sie den vollständig verbundenen Cache-Status überprüfen.

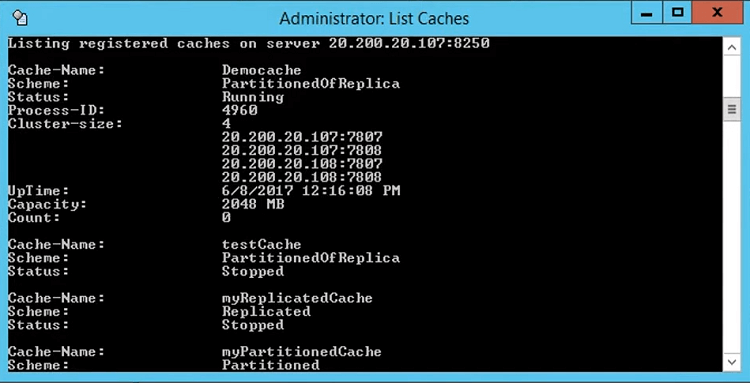

Und diese Ausgabe kann auch über Listencaches verwendet werden. Das ist ein Werkzeug, das kommt, ich bringe es einfach hierher, diese Caches. Und wenn Sie die Listen-Caches ausführen, erhalten Sie mit /a, wenn Sie es einfach ausführen, nur die lokale Information, dass der Demo-Cache gestartet wurde. Aber wenn Sie es einfach mit diesem Cache machen, zum Beispiel einem Switch, erhalten Sie tatsächlich die Clustergrößen für 107 Ports, 107:7802 für die Sicherung. 108:7807 und 708 und zählen.

Das gibt also einen gesunden Hinweis darauf. Sie müssen diese Informationen also nachschlagen, wenn Sie Listen-Caches verwenden. Andernfalls erhalten Sie diese Informationen über die View-Cluster-Konnektivität auf GUI-Weise.

Jeder Cache verfügt über einen Cache-Host-Prozess, sodass Sie sowohl den Cache-Flow-Prozess für den Demo-Cache als auch für den Demo-Cache zwei haben. Und Sie könnten tatsächlich sehen, wenn Sie eine detaillierte Beschreibung hinzufügen, beispielsweise könnten Sie in der Beschreibung auch den zugehörigen Cache sehen. Ich glaube, es steht in der Befehlszeile, aber wenn Sie hier eine Befehlszeilenspalte hinzufügen, könnten Sie tatsächlich den Cache-Namen sehen. Aber normalerweise verlassen wir uns auf die Prozess-IDs, denn das ist es, was uns wichtig ist, und ich werde in den kommenden Folien mehr dazu erklären. Abgesehen davon scheint unser Cache betriebsbereit zu sein, das ist also unser erster Baupunkt.

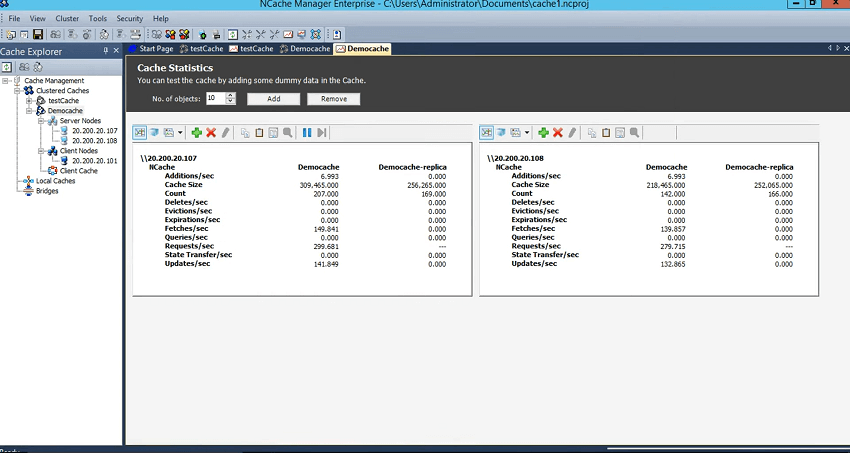

Als Nächstes erfahren Sie, wie Sie die Aktivität im Cache überprüfen. Dabei handelt es sich um die grundlegende Aktivität, ob der Cache Anfragen annimmt oder nicht. Dazu können Sie einfach mit der rechten Maustaste klicken und Statistiken auswählen. Dadurch würden Perf-Mon-Zähler geöffnet. Dabei handelt es sich um serverseitige Zähler, die Sie im sehen NCache Manager, aber Sie können auch die clientseitigen Zähler sehen, auf die ich ausführlich eingehen werde. Ich habe ein Szenario, das ich Ihnen mit unterschiedlichen Objektgrößen zeige. Ich zeige Ihnen die clientseitigen Durchschnittswerte und wie diese sich auswirken. Das ist also etwas, was ich gegen Ende dieses Webinars angesprochen habe. Das kommt also auch. Aber um Ihnen die grundlegende Seite der Dinge zu zeigen, lassen Sie es mich gleich hier zusammenfassen: Sie haben den Demo-Cache und den Replikat-Demo-Cache und die Replik. Zu diesem Zeitpunkt wird keine Aktivität generiert, da wir keine Tests ausführen, also müssen wir das tun, und dafür kann ich einfach ausführen, da ich meine Box als Client hinzugefügt habe, werde ich die Befehlszeile ausführen Tool, um damit anzufangen.

Es kann auch verschiedene Parameter annehmen, aber im Moment verwende ich nur einige Grundwerte dafür und Sie können sehen, wie viele Anfragen pro Sekunde bereits eingehen. Wir haben also Server eins, der Anfragen entgegennimmt, Backup nimmt keine Anfragen entgegen, aber die Anzahl wird aktualisiert, aber Server zwei nimmt Anfragen entgegen, also können Sie es hier sehen, und dann haben wir das Backup von Server zwei, der eigentlich ein Backup ist. Es wird also eine Backup-Partition eingerichtet. Dies gibt uns also tatsächlich eine weitere Bestätigung, dass der Cache einwandfrei läuft.

Die Anfragen werden gleichmäßig verteilt. Sie können diesen Anfrage-pro-Sekunden-Zähler hier sehen. Und wir haben auch die Backups aktualisiert.

Unser erster Schritt, die grundlegende Überwachung der Gesundheit, ist also etwas, das wir umschließen, und dann können wir von diesem Punkt an weitermachen und sehen, ob es mit dem Cache Probleme gibt. Wir könnten benachrichtigt werden und ich werde weitere Details dazu besprechen.

Überwachungsoptionen

Ich werde schnell weitermachen und mit den darin enthaltenen Überwachungsoptionen beginnen NCache. Das ist es also, was ich zusammengestellt habe. Gestern habe ich viel Zeit damit verbracht, diese zu erklären, und dann bekam ich die Rückmeldung, dass wir uns mehr auf den praktischen Teil, die praktische Seite der Dinge, konzentrieren sollten. Das ist also, was ich heute tun werde. Wie gesagt, ich werde dieses Webinar heute anders gestalten.

Überwachung mit PerfMon Counter

Wir haben also PerfMon-Zähler. Wir haben eine Serverseite und eine Clientseite, ich zeige Ihnen diese. Wir haben Ereignisprotokolleinträge und mithilfe dieser Ereignisprotokolleinträge verfügen wir über dieses Überwachungstool, das Ihnen Warnungen sendet. Wir haben diese E-Mail-Benachrichtigungen, mit denen Sie E-Mail-bezogene Benachrichtigungen erhalten. Und dann könnten Sie auch ein Tool eines Drittanbieters verwenden, um auf diese Ereignisprotokolle zuzugreifen. Diese sind also ziemlich umfangreich und meiner Meinung nach der wichtigste Faktor, wenn es um den Überwachungsaspekt geht NCache.

Überwachung mithilfe von Protokollen

Und dann haben wir die Protokolle. Es gibt mehrere Möglichkeiten, die Protokolle zu konfigurieren. Wir haben serverseitige Protokolle, clientseitige Protokolle und es gibt ein separates Tool namens Protokollanalysator. Dann gibt es ein Datenanalysetool mit Hilfe der Link-Pad-Integration und dann haben wir auch die API-Protokolle, die tatsächlich zeigen können, wie viel Zeit einzelne Aufrufe in Anspruch nehmen, und es ist nur eine Plug-and-Play-Option. Und wie gesagt, wir haben Integrationen von Drittanbietern, mit denen Sie SCOM verwenden können, um eine Verbindung zu diesen Protokollen herzustellen, um eine Verbindung zu diesen Ereignisprotokolleinträgen herzustellen, und dann haben wir AppDynamics oder ein anderes Tool von Drittanbietern, das Sie verwenden können NCache dafür.

NCache Überwachungstools – Demo

Heute werde ich nur die eigentliche Demo der verschiedenen Wege verwenden, also fangen wir damit an NCache Überwachungstools, die im Lieferumfang enthalten sind NCache. Nachdem Sie nun eine Anfrage eingerichtet haben, lassen Sie mich zu einem anderen Client gehen und tatsächlich eine Serverbox verwenden. Der Server kann auch einen Client verwenden, sodass Sie das tatsächlich sehen können. Lassen Sie uns von hier aus ein Stresstest-Tool ausführen und dann auch von hier aus ein Stresstest-Tool ausführen, sodass wir eine signifikante, ich würde es als erhebliche Belastung bezeichnen, was die Anforderungen pro Sekunde betrifft. Und man konnte etwa fünfzehnhundert Anfragen pro Sekunde und jetzt mehr als zweitausend Anfragen sehen, also zwischen zwei- und dreitausend Anfragen pro Sekunde auf Server eins und Server zwei.

Nun werden die grundlegenden Überwachungsanforderungen für Echtzeit sowie für die Protokollierung erläutert, die durch unser Überwachungstool abgedeckt werden können. Sie müssen nirgendwo anders suchen, Sie müssen die Protokolle nicht überprüfen, Sie müssen nicht in Ihre Ereignisprotokolle gehen oder auf Tools von Drittanbietern zurückgreifen. Es gibt ein Tool, das mitinstalliert ist NCache Daher würde ich Ihnen empfehlen, es so zu verwenden, wie es ist, und ich werde Ihnen eine kurze Demo dieses speziellen Tools geben.

Vorkonfigurierte Überwachungs-Dashboards

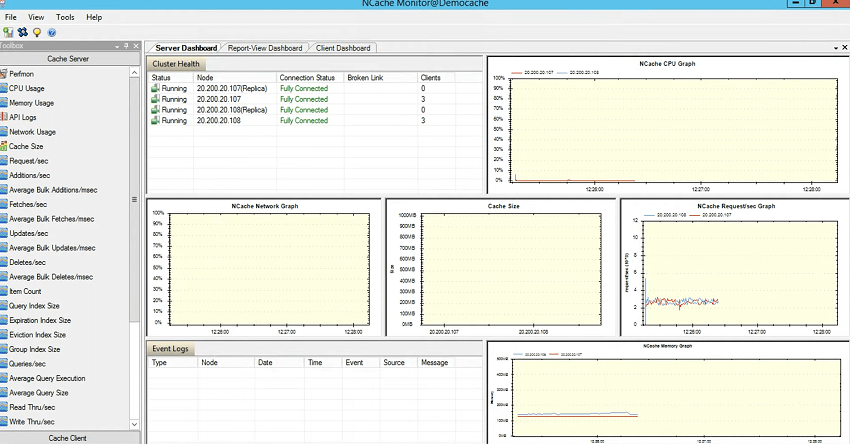

Ich klicke mit der rechten Maustaste und wähle „Monitor-Cluster“. Dadurch wird das geöffnet NCache Überwachungstool, das mit der Installation geliefert wird NCache. Das Schöne daran ist, dass es sowohl Ihre Server als auch die Clients überwacht und es sich nicht unbedingt um einen der Server oder Clients handeln muss, sondern auch um eine dritte Box in Ihrem Netzwerk. Es muss keine der Cache-Bereitstellungen sein.

Wir haben also 107, 108 und 3 Kunden. Meine Box hat einige Regeln, sodass sie keine Fernüberwachung zulässt, aber Sie könnten die Zähler 108 und 107 sehen und alles, was Sie tun müssen, ist, zur Ansicht zu gehen und sicherzustellen, dass diese Server- und Client-Dashboards aktiviert sind. Meine Box würde einen erwarteten Fehler auslösen. Aber Sie könnten das gleiche Konnektivitätsfeld sehen, das den Status „vollständig verbunden“ anzeigt, und übrigens, wenn es eine Änderung gäbe, würde sich dies in Echtzeit ändern. Das Schöne an diesem Monitor-Tool ist, dass es alle Status in Echtzeit anzeigt.

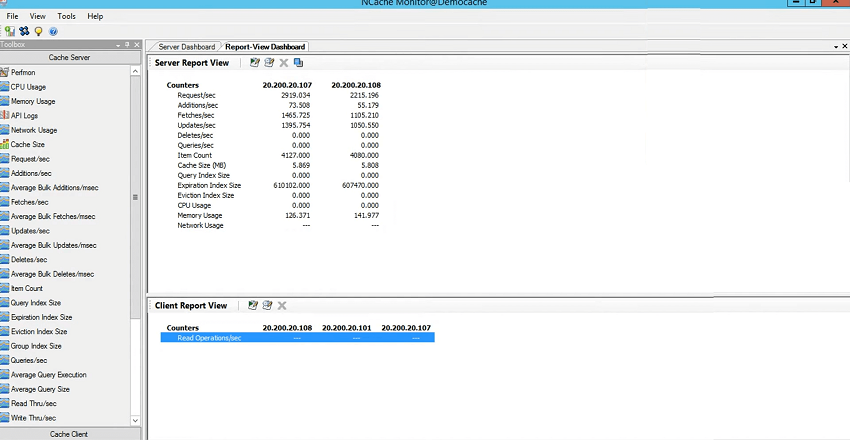

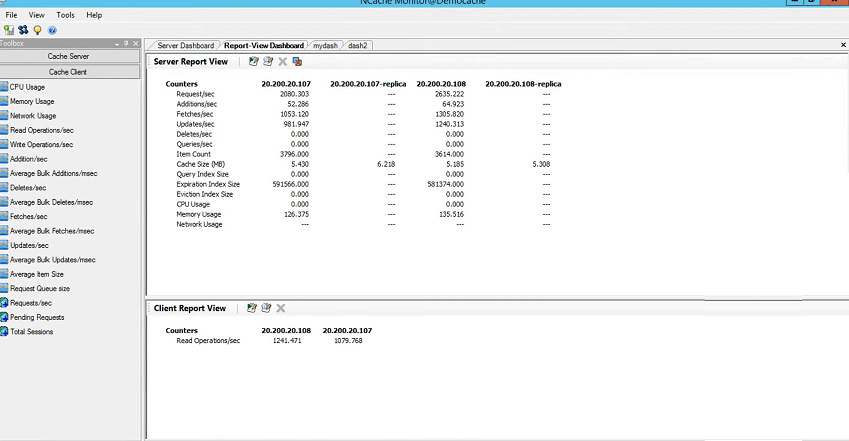

Hier sind die CPU-Grafiken für CPU-Server 1 und Server 2 aufgeführt. Netzwerkdiagramm, wenn es eine Netzwerkaktivität gäbe, die hier angezeigt würde. Diagramm zur Cache-Größe und dann Diagramm zu den Anforderungen pro Sekunde. Derzeit finden also keine großen Aktivitäten statt, was Größe und Netzwerk anbelangt, so dass Sie Werte von nahezu Null sehen, aber was die Anfragen pro Sekunde angeht, können Sie sehen, dass es sich um einen Faktor von Tausenden handelt, also etwa 3,000 Anfragen pro Sekunde sowohl von Server eins als auch von Server zwei. Und wir haben auch ein besseres Gedächtnis. Dies erklärt also tatsächlich, dass Server eins und Server zwei genutzt werden und dass drei Clients damit verbunden sind. Dann können Sie auch das Client-Dashboard sehen. 108 und 107 sind also Clients und Sie sehen, dass sie Leseanfragen senden und es gibt auch eine Aktivität.

Benutzerdefinierte Überwachungs-Dashboards

Dies deckt also den Echtzeitüberwachungsaspekt einiger vorkonfigurierter Dashboards ab. Aber Sie müssen sich nicht darauf verlassen. Sie könnten tatsächlich einen Schritt voraus sein und Ihre eigenen Dashboards erstellen, und da beginnt der Spaß. Ich sage nur, mein Armaturenbrett, lass mich nur eine Sache tun, um es tatsächlich robuster zu machen, lass mich dir einfach eine andere Möglichkeit zeigen, das Monitor-Tool zu öffnen. Sie können das Monitor-Tool auch direkt von hier aus öffnen. Alles, was Sie tun müssen, ist, den Server auszuwählen, und es wird auch ein Remote-Server sein, und Sie geben einfach den Namen des Caches an. Das ist also eine andere Möglichkeit, die Sie tatsächlich angeben, und jetzt können Sie dasselbe sehen, und jetzt haben wir zwei Kunden, weil ich einen Kunden geschlossen habe. Jetzt würden Sie tatsächlich mehr Aktivität hinsichtlich der CPU-Anforderung sehen, da wir nur zwei Server und zwei Clients haben.

Jetzt können Sie Ihre eigenen Dashboards erstellen NCache Überwachungstool. Und das sind übrigens alles Perf-mon-Zähler. Ich werde Ihnen auch das Leistungsüberwachungstool zeigen, mit dem Sie dasselbe auch mithilfe der Windows-Leistungsüberwachung erreichen können. Wenn Sie damit vertraut sind, nutzen Sie es. Wenn Sie es einfach nutzen möchten NCache Monitor-Tool, das mit installiert ist NCache, das ist eine weitere ausgezeichnete Wahl. Und das ist übrigens eine Echtzeitansicht. Lassen Sie mich einfach diesen Strich erstellen. Wenn Sie also Ihr eigenes Dashboard erstellen, verfügen Sie über ein leeres Feld. Verwenden wir eine 2 x 2-Spalte, und diese wird für alle Leistungsüberwachungszähler verwendet, die Sie auf der linken Seite des Bildschirms sehen. Sie haben die CPU-Auslastung auf der Serverseite, Ereignisprotokolle, Cluster-Zustand, Schreibvorgänge, Elementanzahl und soweit so gut. Hier ist alles aufgelistet und dann gibt es noch die clientseitigen Zähler.

Es bietet Ihnen also eine serverseitige und clientseitige personalisierte Überwachung und darüber hinaus auch eine Perf-Mon-Kontrolle, die Sie per Drag-and-Drop direkt hierher ziehen können. Sie können also einen beliebigen Leistungsindikator hinzufügen. Es kann sich um Windows-Leistungsindikatoren handeln, es kann sich um Arbeitsspeicher, .NET-Mobilfunkspeicher, CPU oder jede Art von leistungsbezogenen oder gesundheitsbezogenen Indikatoren handeln NCache können hier hinzugefügt werden. Und ich werde ausführlicher darüber sprechen. In Ordnung! Also erstelle ich einfach einen weiteren Dash, sodass wir zwei Dashboards haben. Nennen wir es Strich zwei und sagen wir, 2 mal 2 ist die Größe. Das ist der Standard.

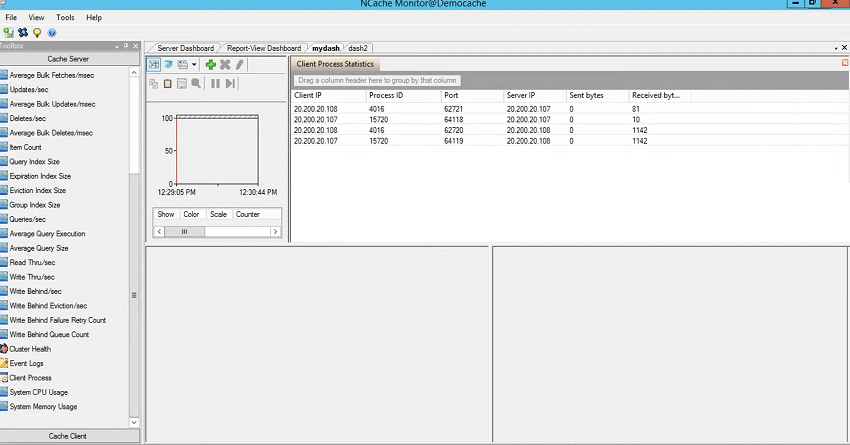

Okay! Wenn wir schon dabei sind, zeige ich Ihnen schnell das erste Dashboard und die damit verbundenen Clientprozesse. Dadurch erhalten Sie einen Überblick über alle Client-Prozesse, die derzeit mit meinem Cache verbunden sind. Sie könnten also hierher kommen, dieses Fenster verwenden und die Client-IP, die Prozess-ID, den Port, mit dem sie verbunden sind, die Server-IP, mit dem sie verbunden sind, und die gesendeten und empfangenen Bytes verwenden. Wenn Sie also eine starke Aktivität bei einer der Clientanwendungen feststellen, können Sie die Verbindung tatsächlich auch hier erkennen. Möglicherweise ist die Verbindung unterbrochen. Sie würden immer eine Prozess-ID sehen, die mit allen Servern verbunden ist, also ist 4016 mit 107 verbunden, 4016 ist auch mit 108 verbunden. Wenn es also Verbindungsprobleme gibt, z. B. wenn Ihr Arbeitsprozess gestartet wurde, befanden sich drei Server im Cache und einer der Arbeitsprozesse konnte keine Verbindung zu Server 3 herstellen. Woher wissen Sie das?

Erstens gibt es Ereignisse, die ausgelöst werden, und auf die ich gleich eingehen werde. Das ist also eine explizite Möglichkeit, benachrichtigt zu werden. Sie sehen jedoch, ob ein abnormales Verhalten vorliegt, ob eine Verlangsamung vorliegt oder ob eine größere Anzahl von Anfragen vorliegt, denn wenn ein Server nicht über den Client verbunden ist, würde der Client Anfragen an andere Server senden und diese würden diese Anfrage umleiten zu diesem anderen Server und das kann einige Zeit dauern. Sie können also auf diesen Bildschirm kommen und dann die IP auswählen, Sie könnten ihn mit der Prozess-ID starten und dann sehen, ob es eine Verbindung gibt, die hier nicht aufgeführt ist.

Der andere Weg wäre die Anzahl der Kunden. Bei einem der hier aufgeführten Server sind in diesem Fenster im Vergleich zu anderen weniger Clients aufgeführt. Das ist also ein wichtiges Tool, das ich zeigen wollte, und dann konnten Sie einige personalisierte Abrufe pro Sekunde sehen, Ergänzungen pro Sekunde, und dann konnten Sie auf dem zweiten Strich zur Client-Seite gelangen und dann die Netzwerknutzung sehen die Client-CPU-Auslastung des Clients, die Sie normalerweise nicht in den vorkonfigurierten Dashboards sehen würden.

Dies gilt also wieder für die Echtzeitüberwachung. Was ist mit den historischen Daten? Was ist mit der Protokollierung? Das ist also auch in diesem Tool integriert. Sie könnten also tatsächlich hierher kommen und mit der Protokollierung beginnen, und das würde tatsächlich passieren, und dann könnten Sie auch etwas Protokollierung planen und Sie könnten sich auch dafür entscheiden, hier Replikate anzuzeigen, wenn das eine Anforderung ist, und dann gibt es ein paar Optionen, die Sie ausprobieren können . Wählen Sie beispielsweise die Abtastrate aus, verwenden Sie das Diagramm und dann die Ereignisprotokolle, die Sie tatsächlich im Cache sehen möchten. Damit erhalten Sie die bereits erwähnte Echtzeitüberwachung. Wenn die Anforderungslast eintrifft, werden diese angezeigt. Dann können Sie dies zu diesem Zeitpunkt erweitern. Die Zeit, die zum Auffüllen benötigt wird, und dann das Fenster dieser einzelnen Dashboards, das ebenfalls geändert werden kann, und wie gesagt, es gibt eine dazugehörige Anmeldeunterstützung.

Das deckt also die grundlegende Demo von ab NCache Überwachungstool und ich habe Ihnen einige Details zu einigen Anwendungsfällen gegeben, z. B. zur Überprüfung des Zustands, der Überprüfung der Client-Konnektivität und der Anfrage. Hier würde auch die Anfrage hinzugefügt und Sie würden auch die Aktivität auf dem Server sehen. Dies ist also Ihr Client und dies ist Ihr Server, der die Anforderungslast aufweist. Darüber hinaus haben Sie die Konnektivitäts-Client-Prozessstatistik und -Konnektivität und dann auch die Client-Aktivität, was die Netzwerk- und NCP-Nutzung betrifft. Sie werden nicht feststellen, dass das Netzwerk sehr stark ausgelastet ist, da es im Moment nicht sehr netzwerkintensiv ist, oder es könnte Probleme mit der Berechtigung geben, dass dieses Dashboard nicht veröffentlicht wird, aber wir werden uns damit befassen. Aber soweit so gut, alles sieht so aus, wie es sollte. Wir haben einige Aktivitäten und die Clients und Server interagieren auf gesunde Weise miteinander. Noch Fragen? Damit ist unser Angebot abgeschlossen NCache Monitor-Tool-Demo, das mit installiert ist NCache.

In Ordnung! Also schließe ich einfach das Überwachungstool und lasse das Stresstest-Tool weiterlaufen. Ich sollte auch eine Webanwendung verwenden, aber das werde ich zu einem späteren Zeitpunkt tun.

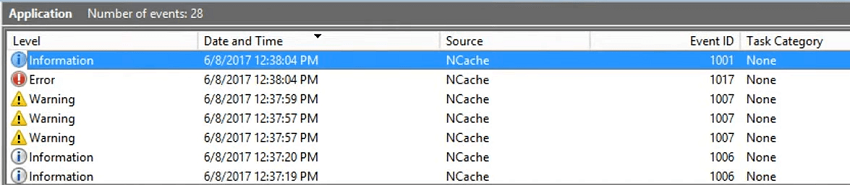

Ereignisprotokoll und E-Mail-Benachrichtigungen – Demo

Als Nächstes zeige ich Ihnen einige gesundheitsbezogene Warnungen. Dazu muss ich die Ereignisprotokolleinträge erläutern, die Teil Ihres Systems werden und dann bei jedem Ereignis regelmäßig aktualisiert werden. Gehen wir also zum Windows-Ereignisprotokoll. NCache.. es hat tatsächlich große Rechte und das ist spezifisch für jedes der Ereignisse. Wir haben beispielsweise einen Cache gestartet und jedes Ereignisprotokoll für ein System ist spezifisch für seinen eigenen Server, die Ansicht des Caches und die Ereignisse von NCache Dienst oder den Cache-Host für diesen Server, also haben wir den Cache gestartet. Als Erstes wird ein separater Prozess initiiert, sodass hier genau das passiert ist.

Protokollierung der Windows-Ereignisanzeige

Das nächste Ereignisprotokoll besagt, dass es sich um eine Replikatverbindung handelt, also wurde diese Replikatverbindung gestartet, und dann wäre der Demo-Cache auch im Cache erfolgreich gestartet. Und dann 108 mit dem Cache verbunden, 108 Replikat mit dem Cache verbunden und dann sind das einige Konfigurationsmeldungen, die wir überspringen können, und das war’s auch schon. Diese stehen in keinem Zusammenhang mit NCache aber was diese Meldungen betrifft, sollte es Ihnen vollständige Informationen über das Ereignisprotokoll geben. Und lassen Sie mich kurz unser Szenario simulieren, in dem wir hier tatsächlich einen Test-Cache verwenden, und deshalb werde ich hier einfach einen der Caches starten. Da ich auf 107 bin, beginne ich einfach mit 107 und Sie werden sehen, dass diesbezüglich einige Ereignisprotokolle verbreitet werden. Warten wir also, bis dies abgeschlossen ist. Also, es fing an. Auch hier könnten Sie eine View-Cluster-Konnektivität verwenden und sehen, dass nur ein Dienst nicht gestartet ist, aber keinen Status hat. Er ist nicht verbunden, weil der Cache gestoppt ist, oder? Das ist also möglich und kann bei Bedarf auch separat über den Monitor-Cluster überwacht werden.

Kommen wir nun zurück zu den Ereignisprotokollen. Nun, da wir das getan haben, sollten sie mit dem Test-Cache gestartet werden, aber bevor dieser Test-Cache-Prozess initiiert wurde, haben wir 107 Replikate. Was also passiert, ist, dass jedes Mal, wenn Sie einen Cache starten, der Cache-Prozess initiiert wird, also gibt es einen Ereignisprotokolleintrag dafür und dann gibt es eine Replik, die die eigentliche Box startet, tatsächlich den Cache startet und ihre Replik dem Cache-Cluster beitritt. Und Sie haben die Informationen als Teil hinzugefügt und es gibt einen Datensammlersatz, der tatsächlich initiiert wird, aber derzeit auf meinem Computer. Ich habe diese deaktiviert, deshalb kommen wir dorthin und der Test-Cache wurde erfolgreich gestartet Sie sollten Interesse daran haben und anschließend Ihre Bewerbung. Dann gibt es Ereignis-IDs, an die Sie sich anschließen und jedes andere Tool oder jede andere Verwendung verwenden können NCache Achten Sie darauf oder auf eines der Tools, um darüber benachrichtigt zu werden. Es handelt sich also um Ereignisprotokolle.

Da diese nun in Windows veröffentlicht werden, wird Ihr Cache jedes Mal gestoppt, wenn er gestartet wird, und ich zeige Ihnen, dass ich ihm einen weiteren Knoten hinzufüge. Sie werden nicht über Ereignisprotokolle benachrichtigt, und wenn ich den Cache stoppe, werde ich über Ereignisprotokolle benachrichtigt. Wenn Ihr Cache voll ist, werden Sie benachrichtigt. Wenn die Statusübertragung beginnt, treten Netzwerkstörungen auf, wenn zwei Dienste die Konnektivität unterbrechen, würden Sie jedes Mal diese aktualisierten Ereignisse haben und von dort aus weitermachen. Es sind also wieder 107 beigetreten. Der Cache wurde erfolgreich gestartet und nun ist 108 dem Test-Cache beigetreten und 108 Replikat ist dem Test-Cache beigetreten. Es handelt sich also um Ereignisse, die erneut protokolliert werden. Die Ereignis-ID bleibt dann gleich, die Meldung ist jedoch wichtig. Sie werden also benachrichtigt. Und ich werde den Cache schnell stoppen und Sie würden sehen, dass die Ereignisprotokolle erneut gefüllt werden.

Der Großteil unserer Überwachung durch Dritte bezieht sich also auf diese. Nachdem wir den Cache nun gestoppt haben, führe ich noch einmal eine Aktualisierung durch und Sie würden einige Informationen sehen, und das sind Warnungen, oder? Weil Ihr Replikat-Join und dann Knoten eins oder zwei den Testcache verlassen haben. Das ist also eine alarmierende Situation, weil Sie es gestoppt haben, sonst könnte es etwas sein, das von selbst abstürzt. In diesem Fall würden Sie also benachrichtigt.

Und dann geht eine weitere 108-Replik kaputt, und dann ist die Haupt-107-Replik kaputt. Und dann ist das ein weiterer Eintrag, den Sie ignorieren und den Cache-Stopp erfolgreich testen sollten. Wenn Sie es also in einem normalen Szenario stoppen, erhalten Sie auch dieses sichere Ereignis. Es gibt zwar Warnungen, aber wenn es nachlässt, wird die Ausführlichkeitsstufe angezeigt, die Fehlerstufe ändert sich jedoch nicht in „Fehler“. Es wäre keine Warnung oder keine Information mehr. Unser separater Test-Cache-Prozess wurde ebenfalls gestoppt.

Dies sind also die Informationen, die Sie bei der Verwendung von Windows-Ereignissperren und bei der Überwachung durch Dritte beachten sollten. Wir hatten zum Beispiel einen Kunden, der App Dynamics nutzte, und wir halfen ihm, diese Ereignisse zu aktivieren. Alles, was sie tun mussten, war, die Ereignisprotokollierung mithilfe der Ereignis-ID umzuwandeln und zwischenzuspeichern, damit Sie mit uns in Kontakt treten konnten. Wir geben Ihnen eine Liste aller Veranstaltungen, die NCache Protokolle und Sie übernehmen es von dort. Verwenden Sie zum Überwachen und Zwischenspeichern auch ein Überwachungstool eines Drittanbieters. Also werde ich das schließen.

E-Mail-Benachrichtigungen

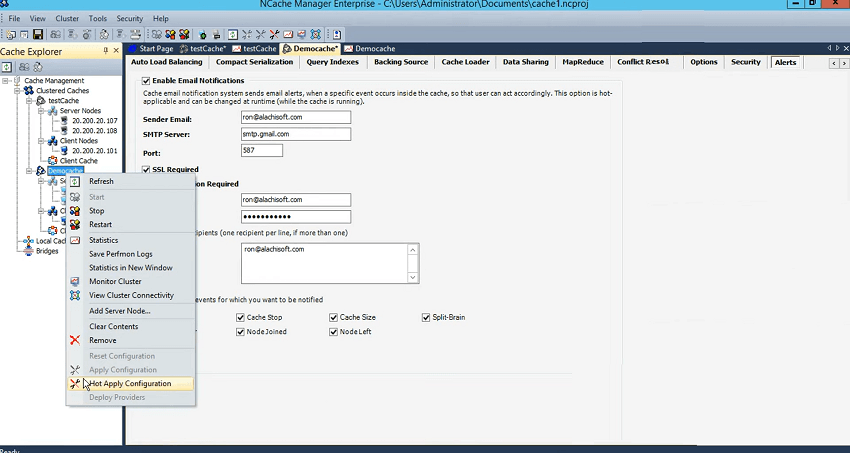

Kommen wir nun zurück zu unserem NCache Funktionen, die wir ausstellen, wir übertragen tatsächlich Informationen in Ereignisprotokolle, aber wir haben dort nicht gewartet, sondern auch unser eigenes Warnsystem implementiert, und das basierte auf diesen Funktionen, es heißt E-Mail-Benachrichtigungen. Jetzt müssen Sie nur noch die E-Mail-Benachrichtigung für einen Cache aktivieren. Dies können Sie auch für einen laufenden Cache tun. Und ich kann hier meine Daten eingeben, zum Beispiel Ron@alachisoft.com. Das muss ich hier überprüfen: smtp.gmail.com. Ich nutze nur meinen persönlichen … und stelle auch den Port zur Verfügung. Behalten wir diese Informationen. Und ich werde einfach mein Login verwenden. Ich werde einen Empfänger verwenden.

Ich schicke mir einfach eine E-Mail und sage einfach „Cache starten“ oder „Cache stoppen“. Größe wird voll. Cluster geht in ein gespaltenes Gehirn über, es wird zerstört. Die Statusübertragung ist ein Prozess, der jedes Mal durchgeführt wird, wenn ein Knoten dem anderen Server beitritt oder ihn verlässt redisTribut es oder machen Sie die Backups aktiv. Das ist also das Szenario. Knoten verbunden, noch Knoten übrig, oder? Sie können also benachrichtigt werden und müssen lediglich hierher kommen und die Konfigurationen anwenden.

Eigentlich würde ich das für meinen Cache nicht tun. Dieser Cache hier. Ich habe das bereits für den Test-Cache und alle eingerichteten Ereignisse getan. Ich sage einfach „Konfigurationen anwenden“ und zeige Ihnen dies anhand eines Beispiels. Also, ich fange einfach damit an, oder? Ich habe erst 107 gestartet und werde die Ereignisprotokolle zurückbringen. Wenn ich sie einfach aktualisiere, sind ein paar Informationen vorhanden, sodass der Start erfolgreich war. 107 ist beigetreten. Der Testcache wurde erfolgreich gestartet. Und Sie können die Fehlermeldung ignorieren.

Was ist nun mit der E-Mail-Benachrichtigung? Dafür muss ich also wieder an meinen Rechner zurückkehren und erwarte, dass eine E-Mail gesendet wird. Bitte ignorieren Sie diesen. Sie würden also das gleiche Ereignis in Form von E-Mail-Benachrichtigungen erhalten, dieses Mal jedoch NCache nutzt diese Ereignisse und sendet eine E-Mail-Benachrichtigung an die Empfänger, die sich dafür angemeldet haben. Das konnte man also sehen. Erste Warnung, tatsächlich gibt es viele Warnungen. Wir sind also 107 dem Test-Cache beigetreten, dann verwende ich einfach dieses Fenster hier. Muss es nicht öffnen. Erfolgreich gestartet. 108 sind beigetreten. Tatsächlich handelt es sich hierbei um einige alte Ereignisse, also lassen Sie mich einfach 1133 verwenden. Ja, das sind diejenigen, weil diese Warnungen offen waren, also habe ich darauf basierende Tests durchgeführt.

Okay! Konzentrieren wir uns also auf 1133. Es sind also 107 Replikate beigetreten und der Test-Cache wurde erfolgreich gestartet. Also komme ich hierher zurück und starte schnell 108 und zeige Ihnen, dass dies tatsächlich nebeneinander eine E-Mail-Benachrichtigung und Ereignisprotokolleinträge auslösen würde. Nun, das ist unser eigenes implementiertes SMTP, aber hinter den Kulissen verwenden wir die Ereignisprotokolle, oder? Das können Sie also auch tun. Ich werde hier noch einmal kurz auffrischen. Es gibt Einträge, oder? Also wurden 106 und 106 wieder zweimal protokolliert, und wenn ich hierher zurückkomme und hier einen Sende-/Empfangsvorgang ausführe, sollte ich in der Lage sein, zwei weitere E-Mails oder sogar mehr zu erhalten, da ich auch Statusübertragungen und andere Ereignisse habe. Wenn Daten im Cache vorhanden wären, hätten Sie auch diese Ereignisse. Hier bitteschön. Also, 108 Test-Cache gestartet Test-Cache erfolgreich gestartet und das war für 108, oder? Also führe ich einfach noch einmal einen Sende-/Empfangsvorgang durch, um sicherzustellen, dass keine weiteren E-Mails eingehen.

So können Sie Ihre Systemadministratoren bei Problemen benachrichtigen und ein Problem tatsächlich simulieren. Was passiert, wenn Knoten zwei ausfällt, richtig? Oder wenn es zu einem Verbindungsabbruch kam. Wir können hier nicht wirklich einen Verbindungsabbruch simulieren, aber wir können einen Knotenausfall simulieren, und das habe ich gerade getan. Zunächst einmal wird Ihnen das Ereignis tatsächlich im Ereignisprotokoll angezeigt. Es gibt Warnungen, oder? Und schauen wir mal, ob die E-Mail-Benachrichtigung Neckereien aufnimmt oder nicht. Ich hoffe, es ist ziemlich einfach. Ich hebe nur einige der grundlegenden Funktionen hervor, die Sie einfach nutzen können, und erhalten Sie die Umgebungsüberwachung, soweit es um die Gesundheit geht. Man konnte also tatsächlich sehen, dass der Knoten verlassen wurde und dann 107, 107 ein Ereignisprotokoll erstellt wurde. Sie können hier also je nach Bedarf eine Liste von Empfängern einfügen oder es könnte sich um eine Gruppe handeln. Stellen Sie jedoch sicher, dass Sie einen Empfänger pro Zeile angeben. In Ordnung?

So sollte es auch beim anderen sein support@alachisoft.com oder es könnte kal@ seinalachisoft.com. Von dort aus könnte man also tatsächlich weitermachen. So einfach ist der Einstieg in die E-Mail-Benachrichtigungen. NCache Monitor-Tool. Wir haben Ereignisprotokolle behandelt. Wir haben abgedeckt NCache E-Mail-Benachrichtigungen.

NCache Protokolle – Demo

Der nächste ist NCache Protokolle, das ist etwas, was ein etwas fortgeschrittenes Thema ist, aber ich werde so viel Zeit wie möglich auf die Protokolle verwenden und wir können von dort aus weitermachen.

Ich werde diesen Cache stoppen, da der Testcache derjenige ist, den ich verwendet habe, und in der Zwischenzeit kann ich, während er stoppt, einfach eine Anwendung öffnen. Die Ordnerstruktur tut mir leid. Ich habe es aus einer anderen Umgebung kopiert, also... Alles klar! Lassen Sie mich also einfach mein visuelles Studio eröffnen. Ich benötige es für diesen Abschnitt nicht, aber ich lasse es einfach geöffnet, damit ich vorbereitet bin, während ich darauf warte, dass der Cache gestoppt wird, und Ihnen die darin enthaltenen Protokollierungsfunktionen zeige NCache. Öffnen Sie eine Website. Aus irgendeinem Grund ist das furchtbar langsam. Ich warte darauf, dass ich in der Zwischenzeit hierher zurückkomme. Ich denke, das liegt daran, dass das Visual Studio das nicht hätte tun sollen. Wie auch immer, mal sehen, ob ich es schließen kann. In Ordnung! Um darauf zurückzukommen: Wir haben den Test-Cache gestoppt, oder?

Deshalb zeige ich Ihnen die darin enthaltenen Protokollierungsfunktionen NCache. Es werden also Protokolle geführt und dabei handelt es sich um Cache-Protokolle. Ich kann diese einfach loswerden, zumindest diese. Die gestoppten und gestarteten Caches können Sie nun tatsächlich löschen. Also, ich fange einfach neu an, das sind die laufenden Caches, löschen Sie nicht Ihre Protokolldateien. Ich habe es gerade für diese spezielle Demo gemacht. Ich beginne hier einen Knoten und zeige Ihnen die Protokolldateien, die auf der Serverseite erstellt werden, und gebe Ihnen einige Details dazu. Um die Protokolldateien zu verstehen, sind einige erweiterte Informationen zum Clustering und zum Framework von erforderlich NCache. Deshalb werde ich nur über einige Grundlagen sprechen.

Protokollanalyse mit dem LogViewer Tool

Nachdem wir nun einen Cache erstellt, den Test-Cache und das Replikat gestartet haben, habe ich ihn initiiert, sodass ich diese Gelegenheit nutzen werde, um die Protokolle tatsächlich auch für den Protokoll-Viewer zu öffnen. Wenn Sie also in den Ordner „Extras“ und „GUI“ gehen, ist dort dieses Tool zum Anzeigen von Protokollen bereits vorinstalliert NCache. Sie könnten jedes beliebige Notepad, WordPad, Notepad ++ verwenden, aber das ist etwas, das Ihnen tatsächlich dabei helfen kann, die Nachricht nach Lesevorgang, Zeitstempel und Logger-Level zu sortieren und dann auch die Nachricht zu lokalisieren. Also werde ich einfach öffnen. Sie gelangen in dasselbe Verzeichnis. Ich öffne hier den Test-Cache und Sie können alle dort vorhandenen Protokolle sehen. Also, wir haben ... und das ist übrigens ein sehr interessantes Tool. Sie könnten verschiedene Felder und Knoten verwenden, oder? Und dann könnten Sie darauf basierende Filter bereitstellen. Daher wird hier ein Filter angegeben.

Serverseitige Protokolle

Deshalb zeige ich Ihnen nur einige grundlegende Details. Wir haben die Betriebsparameter 107, 7805. Die Replikate wären immer 7806. Was auch immer Sie für den Port angeben, der nächste ist für die Replik. Es installiert also die Ansicht, es ist der erste Server. Daher ist 7805 der einzige Server. Jedes Mal, wenn ein Server gestartet wird, kommuniziert er mit der Clustering-Ebene und ruft die Ansicht ab. Es wird also unter Verwendung sich selbst als Koordinator installiert und Sie sehen, dass 7805 107 seine eigene Ansicht verwendet. Die Ansichts-ID ist 0 und dann ist das Mitglied dem Ereignis beigetreten. Dies sind wiederum Ereignisprotokolle, die miteinander in Zusammenhang stehen. Und dann sehen Sie hier viele Infomeldungen und dann muss die Replik hier beigetreten sein. 7805 und Sie konnten jetzt sehen, dass es 107 mit 7806 verbunden hat. Die Replik ist also verbunden.

Wenn also jeder Server startet, versucht er herauszufinden, welche anderen Server verfügbar sind. Wenn keine Server verfügbar sind, würde er als erster Server starten und dann seine Replik starten und einen Ein-Knoten-Cache-Cluster erstellen. Und dann sehen Sie einen Cache, Zustandsübertragungsereignisse und dann Cache-Initialisierung. Es hat erfolgreich begonnen. Wenn Sie also vor diesem Ereignis Fehlermeldungen wie diese sehen, machen Sie sich darüber keine Sorgen, da versucht wird, eine Verbindung zu anderen Servern herzustellen, und diese anderen Server möglicherweise noch nicht vorhanden sind, da 108 noch nicht gestartet ist. Es wurde also versucht, eine Verbindung herzustellen, aber es wurde keine Antwort darauf erhalten. An dieser Stelle werde ich schnell hierher kommen und das Stresstest-Tool verwenden, eine neue Instanz davon. Ich zeige Ihnen auch das Client-Konnektivitätsereignis. Und übrigens sind alle Ereignisprotokolle, alle Fenster und E-Mail-Benachrichtigungen, die wir eingerichtet haben, immer noch intakt, oder?

Lassen Sie mich es einfach schließen und zurückkommen, und wie gesagt, Sie können es auch über Notepad++ öffnen. Öffnen Sie einfach dasselbe Tool mit dem Notizblock. Jetzt wird dieselbe Protokolldatei geöffnet, aber dieses Mal, da wir auch einen Client gestartet haben, sehen Sie gegen Ende auch eine mit dem Client verbundene Box. Lass es mich einfach hierher bringen. Es handelt sich also um die IP der Box, den Namen der Box, die GUI und eine Prozess-ID, die mit dem Cache verbunden ist. Ein Server und ein Client würden also verbunden sein. Ein Szenario könnte nun darin bestehen, herauszufinden, ob ein Problem im Cache vorliegt. Nach diesem Punkt würden Sie also Fehlermeldungen sehen, das ist ein Hinweis auf die jeweilige Fehlermeldung. Die Fehlermeldung davor ist nur eine Entdeckung. Das ist also ziemlich normal, bis Sie häufig solche Fehlermeldungen sehen. Es werden ein paar Fehler angezeigt, aber dabei handelt es sich lediglich um Erkennungsmeldungen.

Jetzt starte ich einfach diesen Cache und zeige Ihnen die Protokolle dieses Servers sowie die Protokolle für den Server und zeige Ihnen, wie sich das ändert. Dies wurde nun gestartet, also muss ich nur noch hierher zurückkommen, mal sehen, ob es aktualisiert wird, das ist nicht der Fall, also komme ich einfach hierher zurück und schaue mir das Protokoll dieses Servers an. So, jetzt wurde 108 gestartet. Sie würden also etwas mehr Aktivität sehen. Wo war der letzte Eintrag? Lassen Sie mich das einfach mal ansehen. Okay! Wir hatten das also als Verlusteintrag, oder? Geben Sie nun die Beitrittsberechtigung von 108 ein und es beginnt mit dem Beitritt. 107 hat eine Ansicht installiert, die 107, 107 und 108 enthält. Und jetzt würde auch 108 Replikat beitreten, und dann hätten Sie eine andere Ansicht, die 107, 107 Replikat 108 hätte. 108 Replik. Und Sie konnten sehen, wie die Staatsübertragung begann und endete, sodass alles reibungslos verlief. Es ist also ein neuer Server hinzugekommen, und all dies wird in den Ereignisprotokollen protokolliert und auch früher angezeigt.

Jetzt zeige ich Ihnen nur die Protokolldateien von Server 2, damit Sie einige Details dazu haben. Wie der andere Server… weil der andere Server gestartet ist und einer davon bereits da war. Deshalb zeige ich Ihnen die Protokolldateien, die normalerweise mit dem Änderungsdatum beginnen, sodass Sie die neueste Datei oben haben. Ich hoffe, dass ich es tue. Wo ist der Test-Cache? Los geht's! Auf dieser Box laufen auch andere Caches. Ich denke, dass die Zeit nicht richtig angezeigt wird, aber lassen Sie mich einen Blick darauf werfen. In Ordnung! Lassen Sie uns dies also als Beispiel verwenden, da ich wenig Zeit habe. Es würde also einige Zeit dauern. Also startete 108 und zu diesem Zeitpunkt wurde tatsächlich eine Anfrage gestellt. Es muss also ein einzelner Knoten gewesen sein, oder? In diesem Fall würden Sie jedoch tatsächlich die Beitrittsberechtigung sehen. Daher würde ich das eigentlich nicht nutzen. Ich kann mir die Protokolldatei nicht ansehen. Alles klar!

Ich weiß, was los ist. Ich schaue mir den lokalen Protokolldateiordner an, also müssen dort die Protokolldateien vorhanden sein, oder? Schauen Sie sich also das Änderungsdatum an und dies ist die eigentliche Protokolldatei. Ich entschuldige mich dafür. In Ordnung! Nun wurde also 108 gestartet und man konnte sehen, dass es tatsächlich versucht wurde, aber fehlschlug, sodass hier tatsächlich einige Fehlermeldungen angezeigt wurden. Es ist dieser Fehler aufgetreten, weil es nicht das Original ist, die Replik nicht vorhanden ist, es also nicht das erste ist. Sie sehen also dort 107, es wurde bereits gestartet, also gab es die Ansicht und dann begannen die Statusübertragungen. Dies sind einige Bucket-Informationen und dann treten Mitglieder dem Cache-Cluster bei. Alles klar!

So einfach ist es also, einen Blick auf die Protokolldateien zu werfen, aber wie gesagt, diese können je nach Anwendungsfall und den von Ihnen untersuchten Problemen komplex werden, und wir haben auch die Replikatprotokolldateien. Es ist also gut, dass sie uns tatsächlich Fehler mitteilt, damit wir Ihnen helfen können, sie besser zu verstehen. So konnten Sie auf jedem Server mit den Zeitleisten die in den Protokolldateien notierten Probleme sehen. Ich komme schnell wieder. Ich habe noch etwas Zeit übrig, also zeige ich Ihnen tatsächlich ein anderes Szenario, in dem... und lassen Sie mich sehen, ob ich das Monitor-Tool öffnen kann.

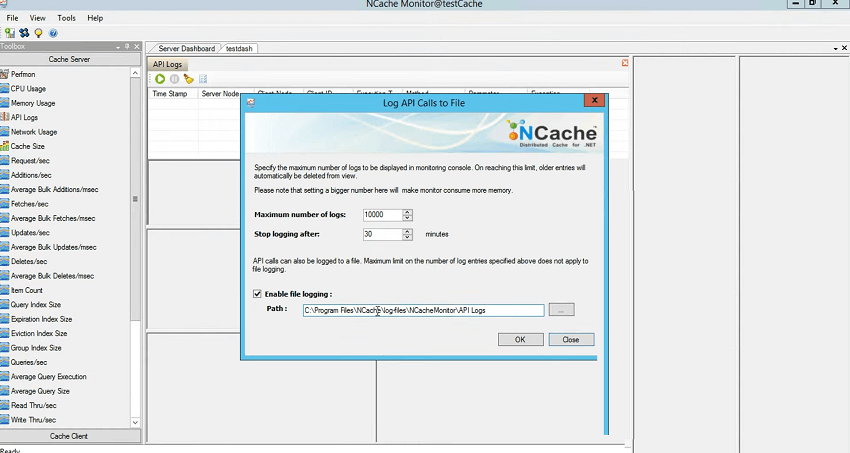

API-Protokolle

Nun gibt es eine andere Art von Protokolldatei, die sich im Überwachungstool befindet, also verwenden wir sie für diesen speziellen Cache. Lassen Sie uns ein neues Dashboard erstellen.

In Ordnung! Wenn es ein Szenario gibt, in dem Ihre Server mehr Zeit benötigen, um einige Anfragen zu bearbeiten, oder es zu einer Verlangsamung kommt, wie können Sie das angehen? Eine Möglichkeit besteht darin, dass Sie sich sowohl die Leistungsindikatoren Ihrer Anwendung als auch die Leistungsindikatoren ansehen NCache Perf-Mon-Zähler, das ist der nächste Abschnitt, der letzte Abschnitt, um ehrlich zu sein. Mithilfe dieser Protokolldatei können Sie jedoch tatsächlich feststellen, dass wir über diese API-Protokolle verfügen. Wenn Sie also einfach das Überwachungstool öffnen und die API-Protokolle per Drag-and-Drop verschieben, verwendet es die Einstellungen und protokolliert tatsächlich Informationen hier. Ich sage also einfach „Aktivieren Sie die Dateiprotokollierung“, aktivieren Sie sie und führen Sie sie dann aus.

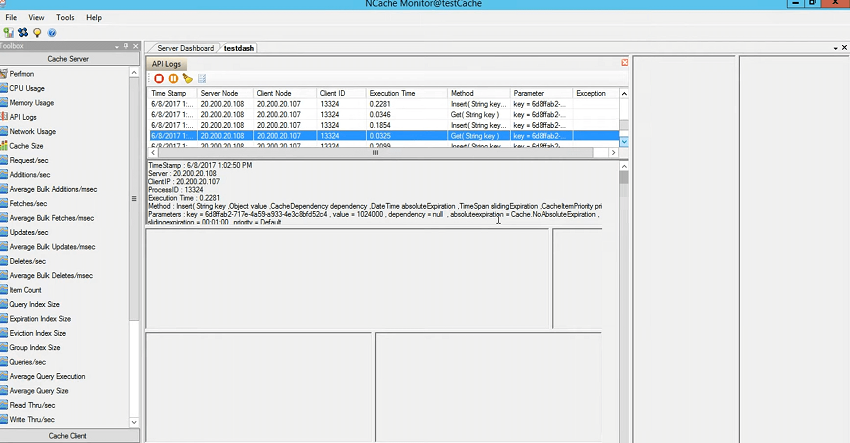

Sie müssen also den Test simulieren, sagen wir, Ihr Test dauert 15 Minuten und Sie reproduzieren das Problem oder in Ihrer Produktionsumgebung, wenn es zu einem bestimmten Zeitpunkt eine Verlangsamung gibt oder Sie nicht sicher sind, welche Anwendung die Verlangsamung verursacht, was für ein Aufruf es ist Was ist die Methode innerhalb der Anwendung, die die Langsamkeit verursacht? Mithilfe von API-Protokollen können Sie dies tatsächlich genau bestimmen. Alles, was Sie tun müssen, ist, dies auszuführen. Es würde alle Informationen ausgeben und dann stoppen Sie es, sobald das Problem reproduziert wird, und überprüfen es dann entweder hier, wo Sie den Zeitstempel sehen. Serverknoten. Client, von dem die Anfrage stammt, ID des Clients und Ausführungszeit. Daher ist diese Ausführungszeit hier der wichtigste Faktor. Zu diesem Zeitpunkt sind es weniger als Millisekunden, aber was wäre, wenn wir die Last simulieren und erneut Stresstest-Tool verwenden, indem wir das Szenario verwenden, in dem der Test-Cache für / M 1 024 ist, und dies würde definitiv einen größeren Wert verwenden, oder? Sie können 0.03 sehen, oder? 0.07 also ... Lassen Sie mich andere Stress-Tools schließen. Ja! Wie man jetzt sehen konnte, ist die Zeit vergangen, oder? 0.02, oder? Und Sie könnten tatsächlich alle Fehler sehen, die auf der Serverseite protokolliert werden.

Jeder Fehler ist also etwas, das offensichtlich ist und in den Protokolldateien protokolliert werden kann, aber die Langsamkeit kann mit Hilfe dieser Funktion zugeordnet werden. Und wenn ich Sie hierher zurückführe, gibt es in diesem Ordner „API-Protokolle“ eine Protokolldatei, die den historischen Überblick über die Daten behält. Die ersten Durchschnittswerte liegen also bei 0.02 und 0.01, und gegen Ende sieht man dann einige erhöhte Werte, oder? Das gibt Ihnen einen Hinweis auf die Zeit, die besagt, dass dieser bestimmte Anruf langsam ist. Ich muss die Methode überprüfen und dann müssen Sie sie in Ihrer Anwendung damit in Beziehung setzen. Ich denke also, dass dies etwas ist, das wir nutzen können. Wir verwenden es ständig zum Debuggen unserer Kundenumgebungen. Überprüfen Sie die Zeit, bitten Sie sie, das Problem vor unseren Augen zu reproduzieren, aktivieren Sie die Protokolle und darüber hinaus kann dies auch mit clientseitigen Protokollen gekoppelt werden. Innerhalb Ihrer Client-Installation können Sie die Protokolle angeben, z. B. Wenn ich zum Client-Teil von gehe NCache Auf dem Client-Rechner, auf dem sich der Webserver befindet, gibt es diese Aktivierungsprotokolle, oder?

Clientseitige Protokolle

Daher verfügt jeder Cache über dieses Flag zum Aktivieren von Clientprotokollen, das Sie aktivieren können. Dies würde also tatsächlich auch eine Protokolldatei auf der Clientseite erstellen, eine ähnliche Protokolldatei, die Sie gesehen haben. Ich denke also, dass das bei der Protokollierung hilfreich ist. Ich nehme mir noch 10 Minuten Zeit und komme dann zu den Leistungsindikatoren, denn das ist der wichtigste Abschnitt, den wir haben.

NCache Leistungsüberwachung (Szenarien)

So führen Sie die Leistungsüberwachung mit dem durch NCache? Ich hoffe, es sind nicht zu viele Informationen. Ich habe es einfach gehalten, aber die Szenarien passen zu Ihren täglichen Anwendungsfällen.

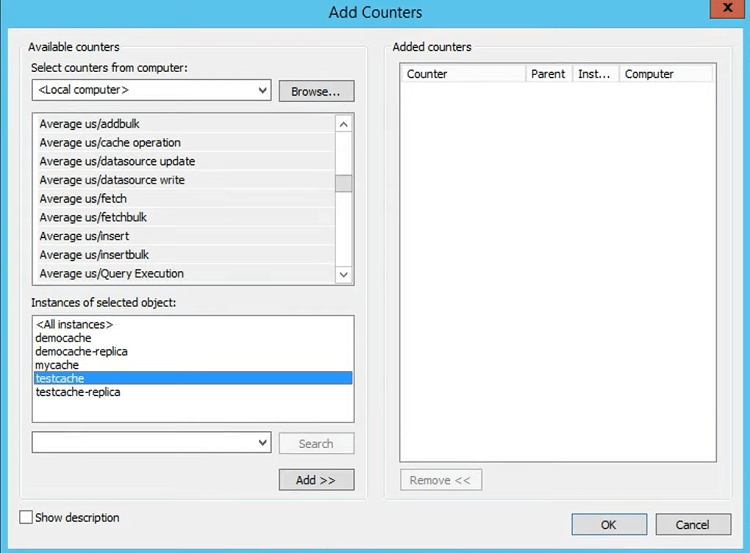

Echtzeitüberwachung durch PerfMon

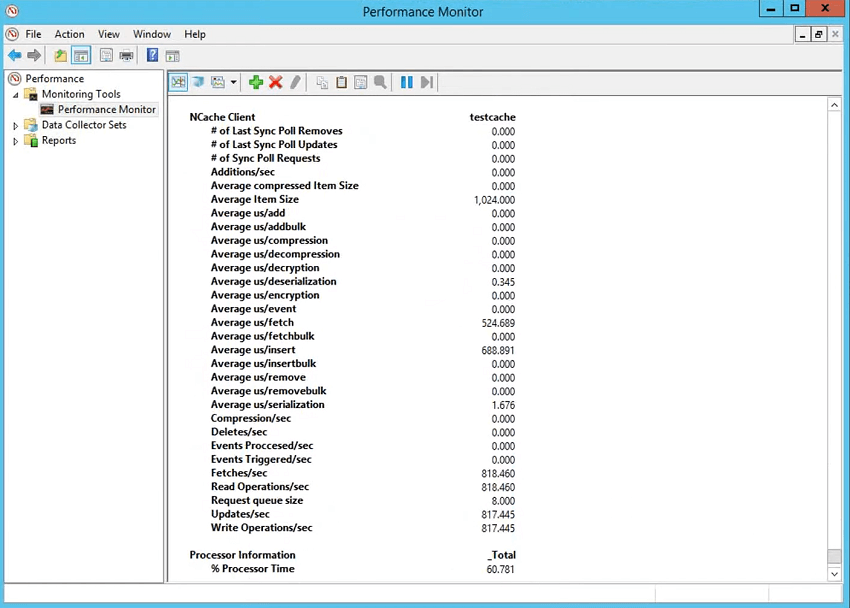

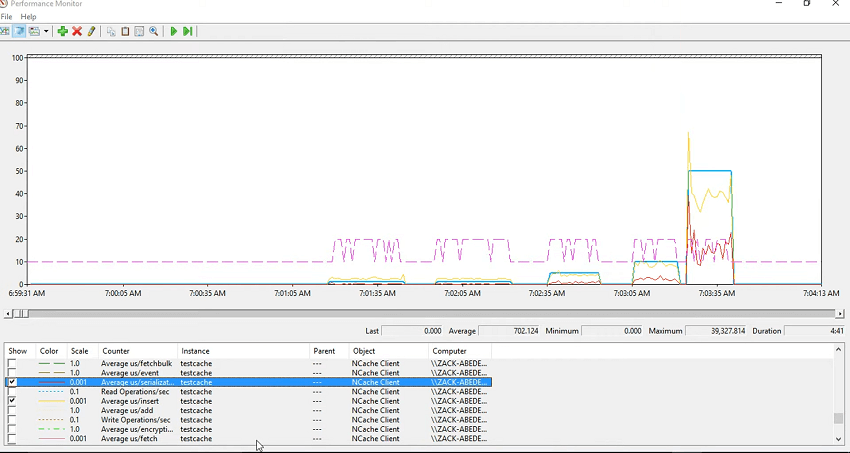

Kommen wir nun zurück zur Leistungsüberwachung: NCache gibt Ihnen zwei Arten von Zählern. Dies sind PerfMon-Zähler, man könnte also einfach PerfMon sagen und auf den darin enthaltenen Leistungsmonitor hoffen NCache Und lassen Sie mich das hier einfach schließen und dieses Tool ganz schnell ausführen, damit wir Zeit sparen. Wenn ich also den Leistungszähler öffne, haben wir NCache Kategorie, oder? Unter NCache Kategorie haben wir alle Zähler, die wir brauchen. Die Durchschnittswerte sind sehr wichtig. Dies gibt Ihnen die durchschnittliche Zeit zum Hinzufügen, Abrufen und Einfügen im Cache. Ich werde also einfach alle davon verwenden, oder? Wählen Sie „Hinzufügen“ und dann „OK“. Anschließend zeige ich Ihnen diese Leistungsdurchschnitte.

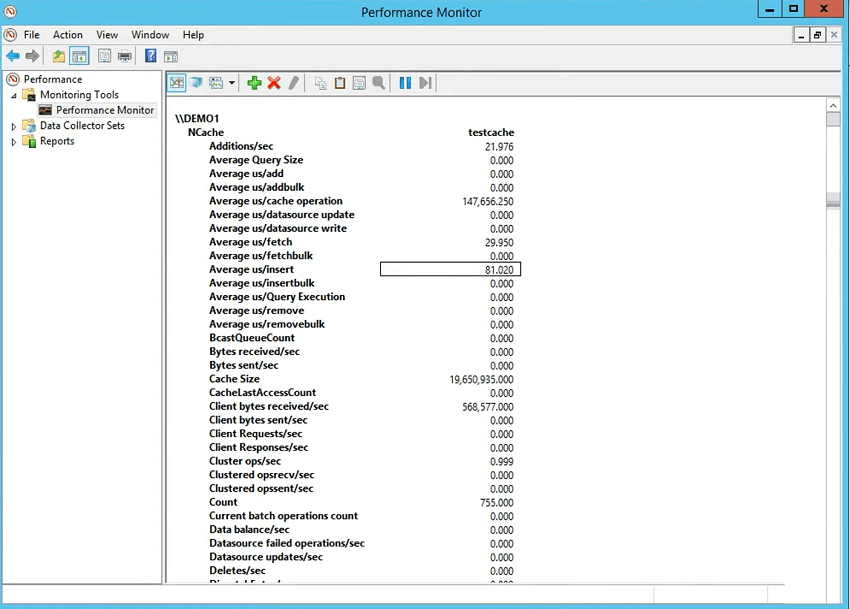

Sie sehen also, dass die durchschnittliche Mikrosekunde für den Abruf 27 Mikrosekunden und die durchschnittliche Mikrosekunde für das Einfügen etwa 65 Mikrosekunden beträgt. Aber was ist mit dem Kunden?

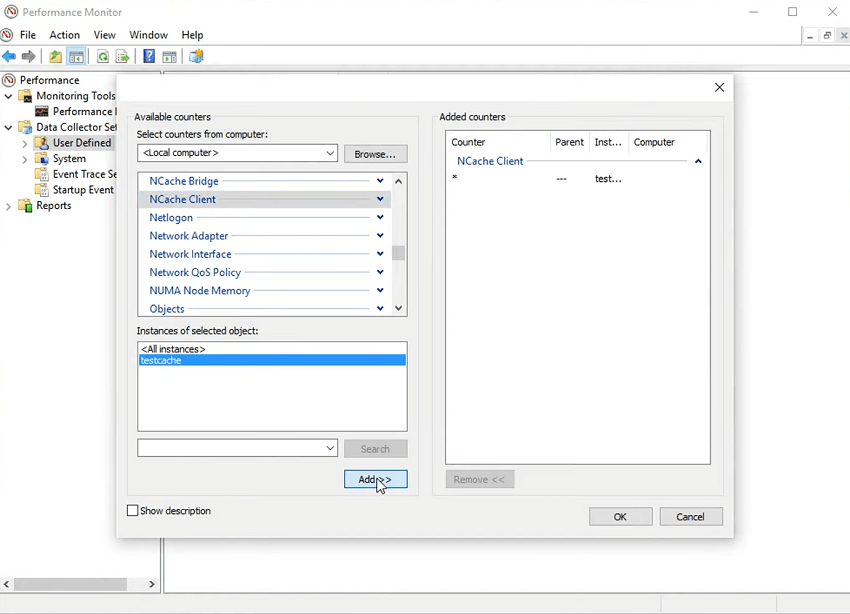

Werfen wir also einen Blick auf die clientseitigen Zähler, die angeben, wie lange es dauert, einen Vorgang abzuschließen. Sie wählen also NCache Klicken Sie in der Client-Kategorie auf „Cache testen“ für den Client und dann auf „Hinzufügen“. Hier unten würden Sie also sehen NCache Kundenbereich, und dieser ist der wichtigste, denn er gibt Ihnen die Möglichkeit NCache Schätzung der kundenseitigen Leistungsträger. Sie erhalten eine Elementgröße von 1024. Sie erhalten eine durchschnittliche Mikrosekunde pro Abruf von 718 und das ist die Gesamtzeit und die Anwendung, die Ihre Anwendung zum Serialisieren benötigt, wenn die Komprimierung zum Komprimieren aktiviert ist, wenn die Verschlüsselung zum Verschlüsseln und Senden aktiviert ist Wire, wurde dort gespeichert, sodass die Serverzeit enthalten ist, und dann kam es zurück und de-serialisierte es. Das ist also die Zeit einer Operation. Beim Abrufen handelt es sich lediglich um eine De-Serialisierung. Beim Einfügen handelt es sich ebenfalls um diese Serialisierung, und Sie können tatsächlich die durchschnittliche Mikrosekunde pro Serialisierung für Einfügungen und die durchschnittliche Mikrosekunde pro De-Serialisierung für Abrufe sehen.

Und Sie könnten auch Protokolle um diese herum aktivieren, und das würde ich jetzt tatsächlich tun. Ich werde sehen, ob ich öffnen kann. Aus irgendeinem Grund sollten wir dich auf mich einlassen, aber mal sehen, ob ich das schaffe. Und in diesem speziellen Szenario denke ich an eine Webanwendung, die ... Alles klar! Das bewirkt etwas … Ich habe eine Webanwendung, auf die ich gehofft hatte … OKAY! Es gibt eine Frage. Können diese NCache Auf die Zähler kann aus der Ferne zugegriffen werden? Natürlich! Ich greife sowohl vom Server als auch von den Clients ständig auf Zähler zu. Wenn Sie also remote auf diese Server zugreifen, ist der perf-mon-Zugriff zulässig. Das kann man tatsächlich machen. Also kein Problem. Daher übernimmt in der Regel ein einziger Server als Überwachungsserver alle diese Aufgaben. Ich hätte vorher das Visual Studio öffnen und die Anwendung starten sollen, aber das habe ich nicht getan, also ist das die Ursache des Problems. Ich hoffe, dass es diesmal klappt. Los geht's! Ich denke, wir sind nicht wirklich da drin. Lassen Sie mich also einfach das Verzeichnis meines Projekts angeben ... Bitte haben Sie Geduld. Ich nehme mir einfach eine Minute Zeit. Das ist ein sehr interessanter Teil. Ich möchte das wirklich zeigen. Mal sehen, ob das aufgegriffen wird. Los geht's!

Protokollierung von PerfMon-Datenkollektorsätzen

Diese Anwendung ist so konzipiert, dass ich mit verschiedenen Objektgrößen experimentieren kann, oder? Und auf dieser Grundlage werde ich die Leistungsindikatoren protokollieren und Ihnen zeigen, wie die Objektgröße zunimmt und die Leistung sinkt. Das würde also tatsächlich einen Anwendungsfall in Ihrer Anwendung darstellen, wie Sie benachrichtigt werden oder wissen, wann ein Anwendungsproblem vorliegt. Was ich also tun werde, ist, mit der Protokollierung zu beginnen, oder? Daher verwende ich einfach ein Stress-Tool, um zu überprüfen, ob ich eine Verbindung zu meinem Cache herstellen kann. Ich nehme mir noch fünf bis zehn Minuten Zeit, also lassen Sie mich bitte wissen, ob wir mit der Zeit einverstanden sind. Wenn es irgendwelche Probleme gibt, können wir jederzeit helfen. Ich denke also, dass wir darin gut sind. Ich habe es gerade ausgeführt, damit wir ... Das sollte also eigentlich meine Anwendung starten. Los geht's! Und jetzt werde ich meine Maschine genau hier verwenden. Und ich beginne mit der Protokollierung der Perf-Mon-Zähler und dafür können Sie den tatsächlichen Benutzer-Collector-Satz verwenden. Für die Echtzeitüberwachung gibt es Perf-Mon-Zähler, oder? Auf die Sie hier tatsächlich klicken und sie zum Leben hinzufügen können. Aber das hilft nicht wirklich, ein Problem anzugehen. Wie kann man dagegen vorgehen, wenn die Anwendung langsam läuft?

Ich erstelle also einfach einen Datensammlersatz, oder? Test 11, richtig? Ich habe manuell erstellt, verwende Leistungsindikatoren und verwende das Abtastintervall auf eine Sekunde und füge hinzu NCache Kundenzähler, um genau zu sein, denn das ist meine Bewerbungsbox. Sie könnten auch etwas anderes verwenden. Lassen Sie mich nur hinzufügen NCache Zähler, NCache Klient. Lassen Sie mich das Stress-Tool noch einmal verwenden, damit dieser Test-Cache initiiert wird. Los geht's! Fügen Sie hinzu und ich kann das Belastungstool jetzt schließen, „OK“ wählen und in der Zwischenzeit hoffe ich ... Alles klar! Dabei ist etwas schief gelaufen.

Ohnehin! Also klicke ich bei dieser Suche schnell auf „Weiter“ und wähle einen benutzerfreundlichen Ort aus, den ich auswählen kann. Verwenden wir beispielsweise diesen und wählen „Okay“, „Weiter“, „Speichern“ und „Schließen“. Und so wurde Test 11 erstellt. Sie könnten tatsächlich hierher kommen und das Collector-Set starten, und in der Zwischenzeit wurde meine Webanwendung aus irgendeinem Grund nicht ausgeführt. Also werde ich es einfach noch einmal ausführen. Interessant... Alles klar! Ich möchte gerade zeigen, was passiert ist. Eigentlich hätte ich es ausführen sollen. Das habe ich gestern gemacht und es hat absolut gut funktioniert, also werde ich es einfach einmal versuchen. Ich glaube, ich habe ein Problem mit dem Pipeline-Modus, daher wird es damit nicht funktionieren, also überspringe ich das einfach. Was ich tun kann, ist, Ihnen die Daten zu zeigen, die ich von gestern verwendet habe. Wenn ich also hierher komme, ist das so konzipiert, dass wir drei Arten von Tests haben, oder? 10 KB, 50 KB, 100 KB und 10 500 KB. Wenn Sie also das 10-KB-Objekt durchgehen, simuliert es tatsächlich die Last von Get und Inserts von 10 KB, also habe ich es für 10 KB, 50 KB, 100 KB, 500 KB usw. ausgeführt dann werde ich die Zähler protokollieren, oder? Testen Sie also innerhalb von E eins.

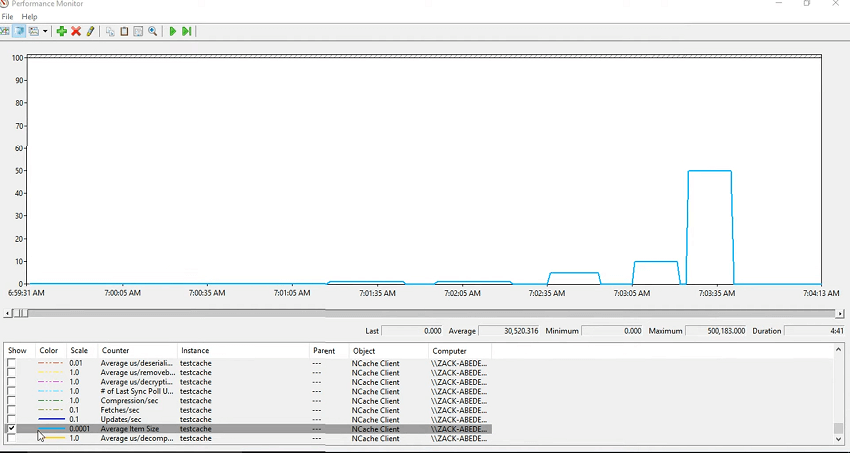

Okay! Los geht's! Also habe ich diesen Test durchgeführt und wollte die Probleme wirklich verdeutlichen. Wenn ich also einfach Strg+A sage, ausgewählte Zähler ausblenden und dann den Cache testen, werden tatsächlich auch alle anderen Zähler verbraucht. Sie überprüfen also zunächst die durchschnittliche Elementgröße, also lief der erste Test für 1 Kilobyte, dann für 10 Kilobyte, noch einmal für 10 Kilobyte, dann für 50 Kilobyte, dann für 400 Kilobyte und gegen Ende habe ich ihn dann für 500 Kilobyte ausgeführt. Das erklärt also die Artikelgröße.

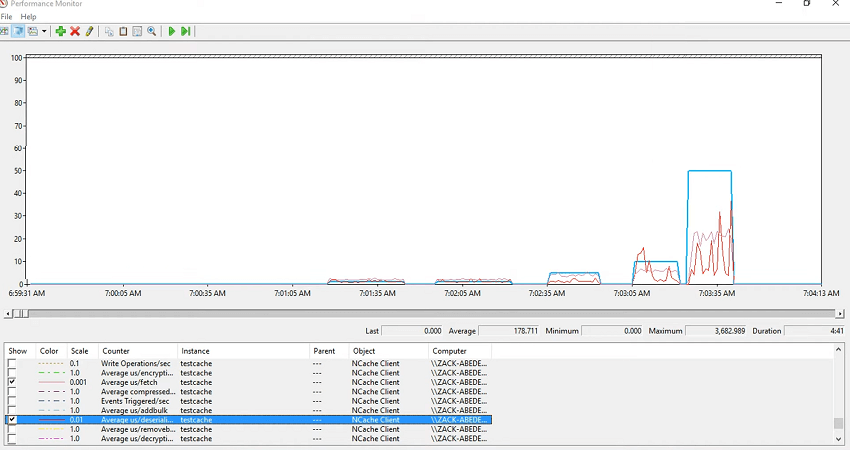

Sehen wir uns nun die durchschnittliche Zeit an, die für den Abruf benötigt wurde. Es gibt also einen Zähler namens „Durchschnittliche Mikrosekunde pro Abruf“. Man konnte also sehen, dass es im Laufe der Zeit zu einer Steigerung kam, oder? Also fetch und dann same für diese, da dies dasselbe ist, und dann, als Sie die Elementgröße hinzugefügt haben, zugenommen hat. Damit erhöht sich auch die Zeit, die zum Abholen dieses Gegenstands benötigt wird. Aber was ist mit dem? Da Sie es abrufen, sollte es einen Deserialisierungsaufwand geben. Das wird also hier behandelt. Die meiste Zeit wird also tatsächlich mit der Deserialisierung verbracht, sodass Sie die Deserialisierung tatsächlich daneben planen können. Diese haben also die meiste Zeit mit der Deserialisierung verbracht und sind daher langsam.

Jetzt schaue ich mir einfach die Einfügungsdurchschnitte an, die durchschnittliche Mikrosekunde pro Einfügung, und Sie können sehen, dass das auch variieren würde mit ... Los geht's! Das Einfügen dauerte also einige Zeit, und als Sie die Artikelgröße hinzufügten, nahm das Einfügen einige Zeit in Anspruch. Wenn Sie also in Ihrer Anwendung sehen, dass die Anwendung langsamer wird, richtig? Sie protokollieren also diese Zähler und prüfen einfach, ob es sich um die Serialisierung, die Deserialisierung, den Abruf, das Einfügen oder Entfernen oder die Größe der Anforderungswarteschlange handelt, die tatsächlich wächst. Bei jeder Aktivität gibt es also einige Elemente in der Größe der Anforderungswarteschlange, und Sie werden feststellen, dass diese bei jeder Verarbeitung gelöscht werden. Schauen wir uns also für Einfügungen die durchschnittliche Mikrosekunde pro Serialisierung an, das ist also der Overhead. Lassen Sie mich es einfach rot und farbig machen und Sie könnten sehen, dass es die Serialisierung ist, die sich tatsächlich auf die Durchschnittswerte auswirkt.

Die durchschnittliche Gesamtmikrosekunde pro Einfügen, Abrufen und Entfernen auf der Clientseite gibt Ihnen also eine Einschätzung der Leistung Ihrer Anwendung. Gleichzeitig können Sie diese Zähler protokollieren und sich das dann ansehen. Leider konnte ich meine Anwendung nicht ausführen, aber diese ist von gestern. Ich hatte gestern ein Webinar, bei dem ich es erfolgreich ausgeführt habe und wir es mit 10 KB erneut ausgeführt haben, 10 KB, 50 KB, 100 KB und 500 Kilobyte. Wir konnten also den unterschiedlichen Unterschied zwischen den Leistungen erkennen und so alle Leistungsprobleme angehen, die Sie überprüfen und Zähler zwischenspeichern. Dies muss mit Ihren Anwendungszählern gekoppelt werden, sodass Ihre Anwendungszähler immer daneben ausgewählt werden müssen.

Sie könnten zum Beispiel ASP.NET-Zähler für eine Webanwendung sehen, oder? ASP.NET-Anwendungen. Typischerweise sehen wir bei .NET CLR-Speicher auch, ob die Anwendung ausfallen kann, wenn ein Speicherkonflikt vorliegt. Sie könnten also Systemzähler protokollieren und dann protokollieren NCache Zähler, wie ich es getan habe, und dann von dort aus fortfahren, sodass unsere Abschnitte zur Leistungsüberwachung abgeschlossen sind.

Zusammenfassung

Wir liegen etwa fünf Minuten über unserer regulären Zeitmarke. Ich hoffe, dass das aufgrund der Probleme in Ordnung ist. Da es sich um ein praxisorientiertes Webinar handelt, wird erwartet, dass Sie solche Probleme sehen, aber um es zusammenzufassen: Wir haben einen Cache erstellt und Ihnen den gezeigt NCache Überwachungstool, Gesundheit, Ereignisprotokolleinträge, E-Mail-Benachrichtigungen, NCache Protokolle, Protokollanalysetool, clientseitige API-Protokolle und dann habe ich Ihnen auch die Perf-Mon-Zähler gezeigt, die auf der Serverseite verfügbar sind. Serverseitige Zähler dienen der serverseitigen Statistik und die clientseitigen Zähler dienen der clientseitigen Statistik. Ich habe nicht viel Zeit damit verbracht, diese Zähler zu erklären. Ich hätte das tun sollen, aber ich werde es in unserem nächsten Webinar zum gleichen Thema tun.

Und gegen Ende habe ich Ihnen gezeigt, wie Sie mithilfe der Spikes oder der Perf-Mon-Zählerprotokollierung mit dem Probleme lokalisieren können NCache. Ich hoffe, es war informativ, es war interessant.